题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

[单选题]

入侵一个公司的系统思路顺序是1、端口转发,扫描内网,发现网络拓扑2、通过入口,发展某一台设备作为跳板3、利用主机漏洞,获取主机权限4、通过web,社会工程学获得入口5、使用嗅探,扫描等手段,发现网内其他主机的漏洞。6、组建僵尸网络,群发勒索病毒或入侵核心系统()

A.123456

B.231456

C.421536

D.654312

答案

答案

C、421536

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A.123456

B.231456

C.421536

D.654312

答案

答案

C、421536

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“入侵一个公司的系统思路顺序是1、端口转发,扫描内网,发现网络…”相关的问题

更多“入侵一个公司的系统思路顺序是1、端口转发,扫描内网,发现网络…”相关的问题

A.3-1-2-4

B.3-2-4-1

C.4-2-1-3

D.4-1-2-3

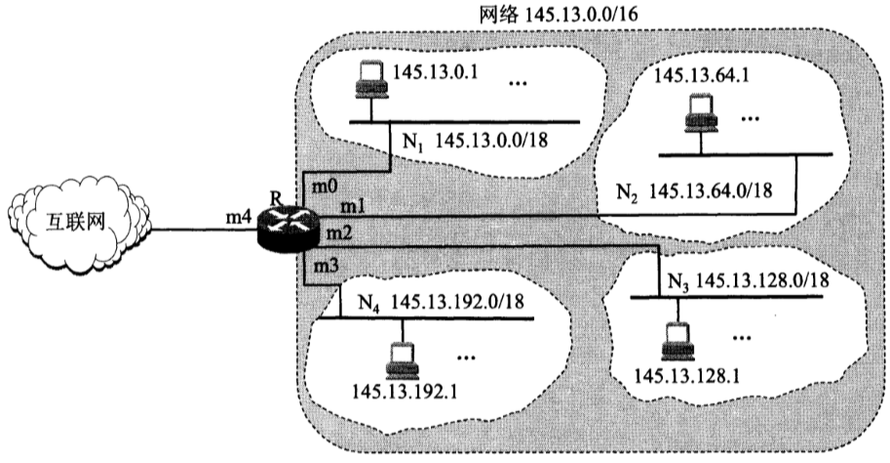

如图所示,网络145.13.0.0/16划分为四个子网N1,N2,N3和N4。这四个子网与路由器R连接得端口分别是m0,m1,m2和m3。路由器R的第五个接口m4连接到互联网。 (1)试给出路由器R的路由表。 (2)路由器R收到一个分组,其目的地址是145.13.160.78。试给出这个分组是怎样被转发的。

A.LAN Switch主要是根据数据包的MAC地址查找相应的IP 地址,实现数据包的转发

B.LAN Switch 可以不识别MAC地址

C.和共享式Hub比较起来, VLAN Switch的一个端口可以说是一个单独的冲突域

D.LAN Switch在收到包含不能识别的MAC地址数据包时,将该数据包从所收到的端口直接送回去

A.安装防火墙, 禁止访问不该访问的服务端口, 过滤不正常的畸形数据包

B.安装安全评估系统,先于入侵者进行模拟攻击,以便及早发现问题并解决

C.安装杀毒软件,抵御攻击行为

D.安装入侵检测系统, 检测拒绝服务攻击行为

A.SSH支持端口转发,可用于保护安全性较低的协议。

B.SSH不能防止中间人(MITM)攻击。

C.SSH很容易部署,因为它只需要一个Web浏览器。

D.SSH几乎可以用于任何应用程序,因为它与维护电路有关。

A.any

B.Untagged

C.0-VLAN

D.Tagged

A.实例-负载均衡器,对应一个IP

B.监听-用户定制的负载均衡策略和转发规则,即IP+端口

C.VPC-专有网络VPC

D.后端服务器-真正处理请求ECS

A.后门

B.0 DAY漏洞

C.陷门

D.1 DAY漏洞